|

|

|

от Dan DiNicolo

|

|

|

Добро пожаловать в статью 14 моей серии. На этой неделе мы рассмотрим вторую часть темы Active Directory и DNS. Эта статья посвящена вопросам практической реализации Active Directory и DNS. Будет рассмотрена настройка зон и свойства зон в DNS, инструменты, помогающие выявлять неисправности в DNS, а также установка и настройка контроллеров домена и Active Directory. В статье будут рассмотрены следующие темы:

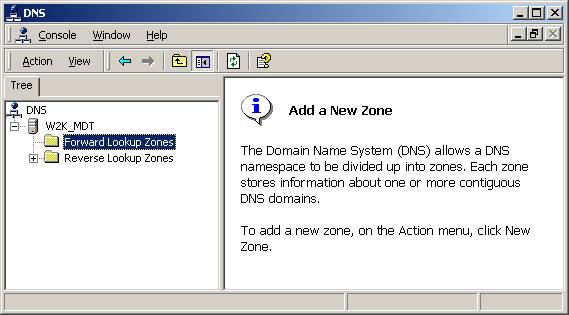

Записи служб и расположение контроллеров домена Для Active Directory в Windows 2000 требуется, чтобы служба DNS функционировала нормально. Безусловным требованием является поддержка службой DNS записей служб – SRV. Также рекомендуется, чтобы ваш сервер DNS поддерживал динамические обновления, поскольку контроллеры домена должны динамически регистрировать большое количество записей в службе DNS. Если ваши сервера не поддерживают эту возможность, вы вынуждены будете регистрировать все записи служб для всех контроллеров домена вручную, что является трудным и долгим процессом. DNS на базе Windows 2000 поддерживает обе эти возможности, а кроме того, она поддерживает добавочную передачу зоны (IXFR). IXFR очень удобна, так как позволяет серверам DNS передавать в процессе репликации только изменения зоны, вместо того, чтобы пересылать весь файл зоны, как это делалось в NT 4.0 при AXFR (полной передаче зоны). Вы должны также знать, какие из версий BIND (популярный DNS сервер на базе OS Unix) поддерживают эти требования: BIND 4.9.7 – поддерживает записи SRV BIND 8.2.1 – поддерживает записи SRV, динамические обновления, IXFR Нужно понимать, что означают различные записи служб SRV и связанные с ними поддомены, которые вы можете найти (или которые потребуется создать) в реализации службы DNS для поддержки Active Directory. Еще раз повторюсь, что Windows 2000 использует записи служб в DNS для того, чтобы определять местоположение контроллеров домена в конкретном домене, контроллеров домена расположенных на том же сайте, серверов Глобального Каталога, центров распределения ключей и т.д. Записи служб используют стандартный формат для записей, пример которого приведен ниже: _service._protocol.name ttl class SRV priority weight port target _service – представляет имя службы, которая запущена на контроллере домена, такая как ldap (для контроллера домена), gc (для сервера Глобального Каталога), kerberos (для центра распределения ключей) и т.д. _protocol – определяет, какой транспортный протокол используется, например TCP или UDP. Name – определяет имя домена, связанное с записью, например 2000trainers.com. Ttl – определяет время жизни записи в секундах. Class – определяет значение класса записи DNS, практически всегда это IN для Интернета. Priority – определяет уровень приоритета для сервера. Клиент пытается контактировать с сервером, у которого минимальный уровень приоритета. Weight (вес) – является функцией выравнивания нагрузки. Если несколько серверов имеют одинаковый приоритет, клиент выбирает запись SRV с наибольшим весом. Port – определяет номер порта, на котором установлена данная служба. Target (цель) – определяет FQDN узла, на котором запущена служба. Таким образом контроллер домена с FQDN dc1.2000trainers.com, который является сервером Глобального Каталога, будет иметь следующую запись этого сервиса: _gc._tcp.2000trainers.com 600 IN SRV 0 100 3268 dc1.2000trainers.com Контроллеры домена регистрируют записи своих служб, когда запускается их служба Netlogon. Следовательно, останавливая и вновь запуская службу Netlogon на контроллере домена, мы тем самым добиваемся перерегистрации всех SRV записей. Вам также имеет смысл ближе познакомиться с различными поддоменами, которые создаются в домене в ходе реализации службы Windows 2000 DNS. В домене создаются четыре главные поддомена: _msdcs – этот поддомен используется для того, чтобы позволить пользователям находить контроллеры домена, которые предоставляют специфические службы, запущенные под Windows 2000. _sites – этот поддомен используется для того, чтобы позволить пользователям находить контроллеры домена, которые предоставляют специфические службы в конкретном сайте. _tcp – этот поддомен содержит список служб, которые используют протокол ТСР для взаимодействия. _udp - этот поддомен содержит список служб, которые используют протокол UDP для взаимодействия. Записи служб и их содержание могут контролироваться при помощи как оснастки DNS MMC, так и запросов DNS, которые выполняются утилитой nslookup.exe. Синтаксис запроса сервера DNS для получения перечня всех записей служб для данного домена показан ниже: C:\Nslookup <enter> >ls –t SRV 2000trainers.com Настройка сервера DNS для поддержки Active Directory Кроме тех деталей, которые были упомянуты выше, важно также понять, как создавать начальную зону DNS для поддержки Active Directory. Это должно быть сделано заблаговременно до установки Active Directory, для того, чтобы быть уверенным, что все настроено так, как вам хотелось бы. Если вы не настроите зону предварительно, мастер установки автоматически сделает это за вас и тогда установка может не соответствовать вашим потребностям. Для начала работы по созданию новой зоны нам потребуется уже существующий домен (пусть это будет домен 2000trainers.com) и компьютер, с установленной на нем OS Windows 2000 сервер (это может быть рядовой сервер или контроллер домена). Конфигурирование зоны потребует установки на сервер службы DNS при помощи мастера Add/Remove Windows components. После того, как вы сделаете это, откройте инструмент DNS и вы увидите следующее окно:

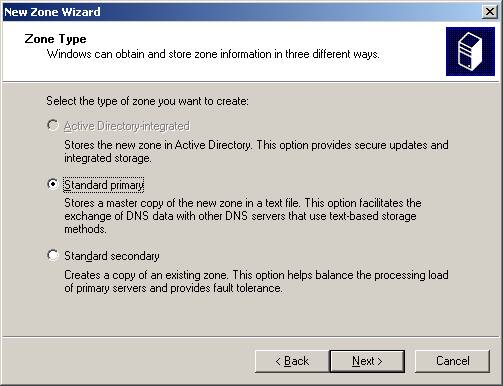

По умолчанию сервер будет действовать как кэширующий сервер, просто пересылая запросы корневому серверу, когда ответ на запрос не может быть найден в его кэше. Однако для поддержки Active Directory должна быть создана зона, которая будет правомочной для создаваемого домена Active Directory. Щелкнем правой кнопкой мыши на forward lookup zone (зона прямого просмотра) и выберем New Zone (новая зона). При этом запустится мастер создания новой зоны. Существует три вида зон, которые могут быть созданы:

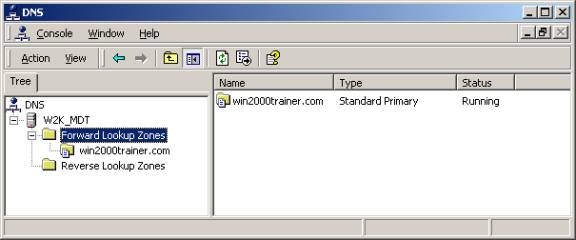

Заметьте, что опция для интегрированной в Active Directory зоны недоступна до тех пор, пока Active Directory не будет установлена. Так как standard secondary (дополнительная зона) требует наличия standard primary (основной), то у нас есть только один возможный выбор – создание основной зоны. Основная зона может быть впоследствии преобразована в интегрированную в Active Directory, как мы увидим чуть позднее. Зона должна обязательно иметь название, поэтому мы выберем имя 2000trainers.com, что вызовет создание файла зоны, который будет называться 2000trainers.com.dns. Заметьте, что новая зона создается в поддиректории Forward Lookup Zone:

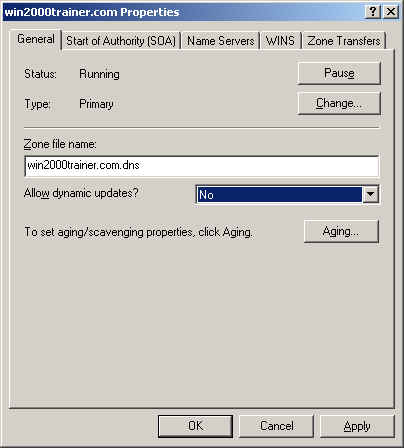

После создания зоны удостоверьтесь, что на вкладке TCP/IP свойств сервера, который вы хотите повысить до контроллера домена, имеется запись для этого, вновь созданного, сервера DNS (это может быть одна и та же система). Также заметьте, что свойства зоны доступны для изменения настроек, таких как тип зоны (который может быть изменен, после установки Active Directory), поддержка динамических обновлений (отключенная по умолчанию), SOA (Запись ресурса начальной записи зоны), Серверы имен, WINS и передачи зоны, как показано на рисунке, расположенном ниже:

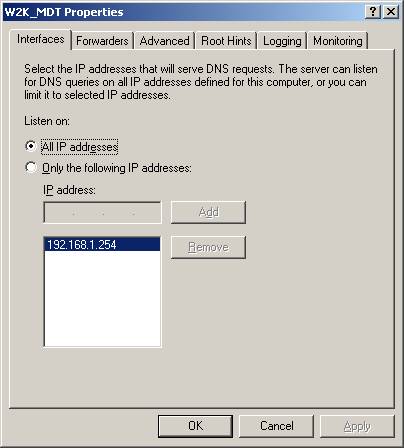

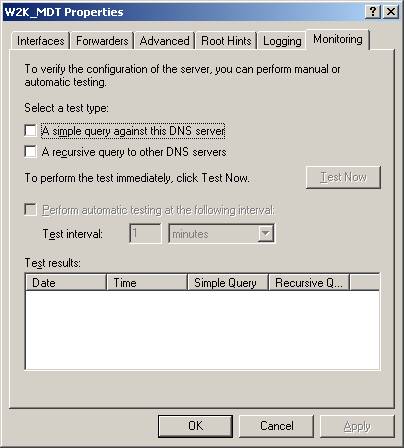

Заметьте, что настройки для зоны могут отличаться от настроек сервера DNS, который может поддерживать несколько зон одновременно. Свойства, настраиваемые на сервере DNS, показаны на рисунке ниже, и включают в себя настройку сетевых карт, серверов пересылки, дополнительных свойств, корневых ссылок, ведения журнала и мониторинга. Заметьте, что динамические обновления не установлены по умолчанию. Вам потребуется изменить эту настройку для того, чтобы контроллеры домена автоматически регистрировали записи своих служб в DNS. Также запомните, что зона может включать в себя несколько доменов только в том случае, когда они имеют связанные пространства имен. Если вы захотите, чтобы один сервер DNS поддерживал домены, называемые 2000trainers.com и test.com, то вы вынуждены будете создать две отдельные зоны. Однако, для доменов 2000trainers.com и reseach.2000trainers.com вам будет достаточно одной зоны. Хоть это и не является обязательным для поддержки Active Directory, все же будет правильным всегда создавать reverse lookup zones (зон обратного поиска) для всех зон прямого поиска, так как они помогают осуществлять обратное разрешение IP-адресов в имена узлов. Имена зон обратного поиска записываются в формате, в котором часть IP-адреса, соответствующая подсети узла, представляется в обратном порядке и на конце добавляется имя домена обратного поиска. Например, доменное имя для зоны обратного поиска, которая поддерживает сеть 192.168.0.0. будет представлена в виде 168.192.in-addr.arpa. Вы также можете задать динамические обновления для этой зоны для того, чтобы обратные записи добавлялись автоматически. Выявление неисправностей серверов DNS Есть три главных средства для выявления неисправностей серверов DNS, о которых вы должны знать. Первое из них – это вкладка monitoring (мониторинг) свойств сервера DNS, показанная на рисунке, расположенном ниже:

Этот инструмент позволяет вам посылать запросы серверу DNS для того, чтобы убедиться, что он функционирует нормально. Простой запрос посылается только к данному серверу и его выполнение оценивается как «сдан» или «провален». Рекурсивный запрос, при котором сервер DNS будет опрашивать другие сервера DNS для получения ответа, тоже будет оценен в виде «сдан» или «провален». Этот инструмент может применяться для тестирования DNS на регулярной основе, если вы определите интервал выполнения теста. Ведение журнала DNS (logging) может быть также использовано для целей выявления неисправностей, так как он записывает все главные события DNS. Настройка ведения журнала выполняется на вкладке Logging свойств сервера DNS, а все накопленные данные сохраняются в текстовом файле, который называется dns.log и хранится в папке %systenroot%\system32\dns на сервере. Заметьте, что чрезмерное увлечение регистрацией событий может негативно повлиять на производительность сервера и поэтому должна использоваться только в целях выявления неисправностей. В большинстве случаев для запросов сервера DNS используется утилита командной строки Nslookup. Этот инструмент позволяет вам искать записи ресурсов, относящиеся к домену. Используйте опцию /? для вывода списка поддерживаемых команд. Установка Active Directory Одним из главных улучшений в Windows 2000 по сравнению с NT 4 является тот факт, что решение, делать или нет сервер контроллером домена, больше не зависит от текущего статуса системы. Для перевода рядового сервера в контроллеры домена (или наоборот) теперь не потребуется переустановка операционной системы, как это было в NT 4. Инструмент, который используется для установки (или удаления) Active Directory на сервер, называется Active Directory Installation Wizard (мастер установки Active Directory) – dcpromo.exe. Этот раздел рассматривает различные решения, которые принимаются в ходе выполнения этого мастера. Перед тем как начать рассмотрение, сообщу вам несколько важных требований, которые необходимо знать для установки Active Directory:

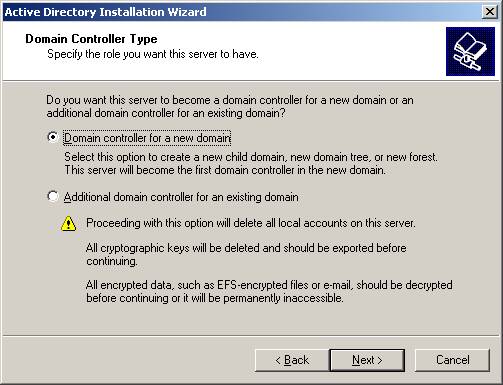

Мастер установки AD может использоваться для различных целей, и вы должны знать, для каких именно. Сюда включается создание нового леса (нового корневого домена), добавления контроллера домена к существующему домену, создание нового дерева и создание нового дочернего домена (поддомена). В ходе выполнения мастера очень важно правильно отвечать на предлагаемые вопросы, особенно когда создается новый корневой домен или лес, так как в последствии вы не сможете выполнить некоторых действий (переименовать лес, например). В данной статье я решил рассмотреть, как создается новый корневой домен. Однако вам придется самостоятельно познакомиться и с другими применениями инструмента dcpromo.exe. Мастер начинает работу с вопроса, хотите ли вы создать новый домен или добавить контроллер домена к уже существующему домену. Вторая опция может быть использована, когда домен уже будет создан.

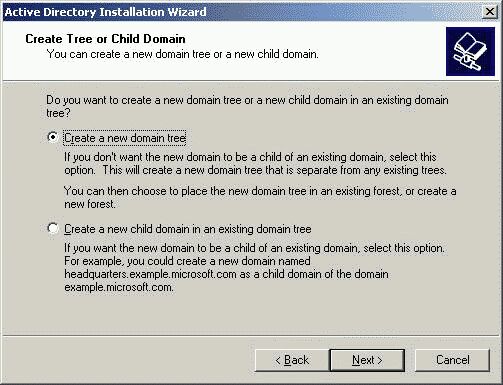

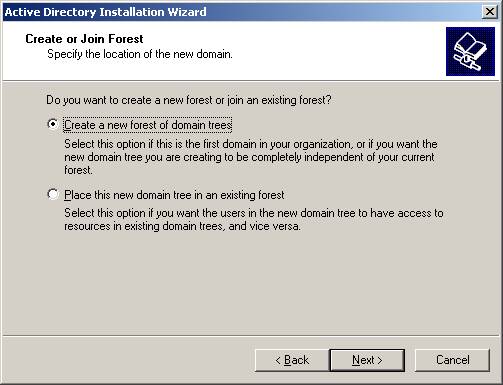

После того, как вы выберете создание нового домена, вам будет представлено окно для выбора, создавать ли новое дерево доменов (что мы и выберем для того, чтобы создать новый корень леса) или создать дочерний домен.

После того, как вы выберете создание нового дерева, вы должны будете выбрать: создавать ли вам совершенно новый лес или добавить дерево к уже существующему лесу. Заметьте, что создание нового леса вызовет создание новой структуры AD.

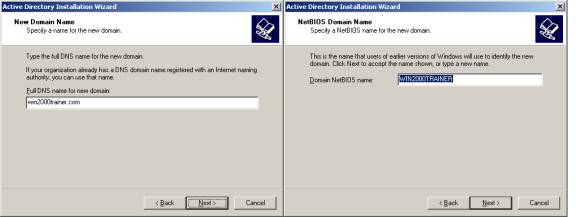

Новый домен (в нашем случае корневой домен) должен быть назван в соответствии с соглашением об именовании DNS. После того, как вы предварительно создали зону DNS, вы уже не должны столкнуться с упоминанием об ошибке и мастер не станет предлагать вам создания новой зоны. Второе окно после ввода имени домена спросит вас об имени домена в формате Netbios (предоставляется по умолчанию и «усекается» до 15 знаков при необходимости) для старых клиентов, таких как 95, 98 и NT, которые продолжают использовать Netbios для таких процессов, как вход в систему, например.

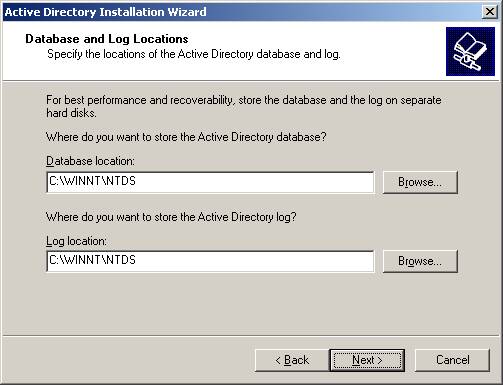

Следующее ваше решение связано с выбором, где будет храниться база данных AD и связанный с ней файл журнала. Заметьте, что для лучшей производительности системы, они должны быть расположены на отдельном жестком диске, если это возможно. По умолчанию они помещаются в папку %systemroot%\NTDS.

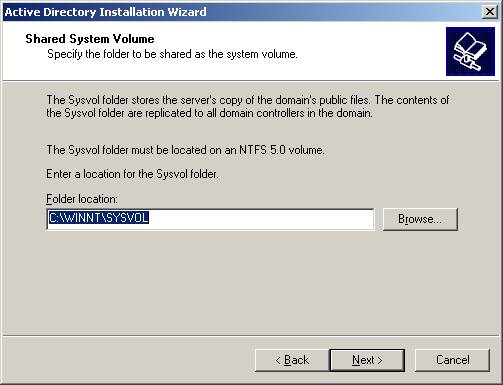

Следующее решение связано с расположение SYSVOL, папки, которая содержит файлы, относящиеся к домену, такие как объекты групповой политики, сценарии входа и т.д. Это обязательно должен быть раздел, форматированный как NTFS. Эта папка реплицируется между контроллерами домена службой репликации файлов (FRS – file replication service).

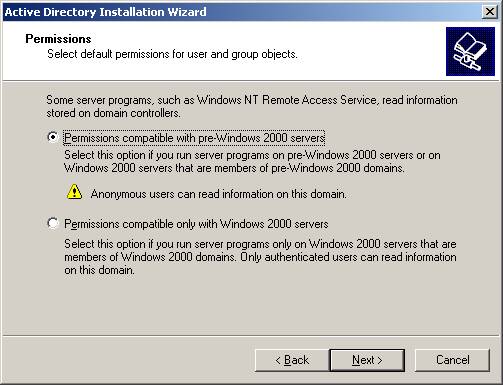

Следующему шагу вы должны уделить должное внимание, особенно если в вашей среде остаются серверы приложений на базе OS NT 4.0 (служба RAS, например). Серверы удаленного доступа нуждаются в проверке свойств пользователя в Active Directory и, если первая опция из показанных ниже не будет выбрана, то сервер RAS NT 4 не будет иметь доступа к этой информации, так как не сможет соединяться с контроллером домена. Заметьте, что выбор первой опции приводит к ослаблению требований безопасности, что позволяет анонимным пользователям получить доступ к некоторой информации, хранящейся в AD.

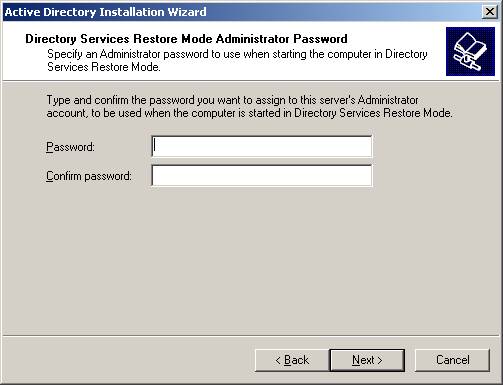

Вы можете также изменить пароль, который используете для учетной записи администратора при доступе к системе в режиме восстановления Службы Каталога (directory services restore mode) из дополнительного стартового меню (F8).

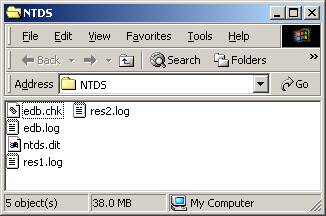

После того, как вся эта информация будет введена, вы увидите перечень того, что выбрали и, после того, как подтвердите ваш выбор, домен будет создан. Процесс установки контроллера домена может быть осуществлен при помощи автоматической установки. Синтаксис соответствующей команды такой – dcpromo.exe /answer:answer_file_name. Если вам интересно посмотреть на файл автоматической установки, то найдите файл unattend.doc в deploy.cab, который находится в папке \support\tools на инсталляционном диске Windows 2000. Заметьте, что контроллер домена может регистрировать множество разных записей служб в DNS. Они могут быть проверены либо при помощи инструментов DNS, либо при помощи запроса Nslookup для записей SRV как это было описано ранее. Также стоит проверить наличие соответствующих файлов в папке NTDS (как показано на рисунке, расположенном ниже), просмотреть файл журнала в программе event viewer (просмотр событий) и убедиться в наличии папки SYSVOL.

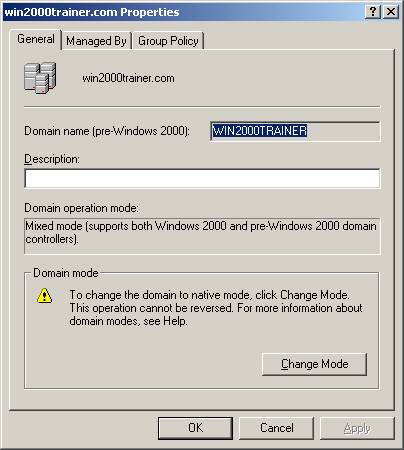

Заметьте, что NTDS.dit является базой данных AD, в то время как edb.* - файлы ведения журналов и файлы контрольных точек. Файлы *.log – резервные файлы журналов, используемые для ведения журналов в случае, если на жестком диске сервера не хватает свободного пространства. Установка контроллера домена добавляет объект Компьютер в OU Контроллеры Домена в домене. Также добавляется объект Сервер в соответствующий сайт в оснастке Active Directory Sites and Services (Сайты и Службы Active Directory), основываясь на адресе его подсети. По умолчанию первый контроллер домена в новом лесу создается в сайте, называемом Default-First-Site-Name (исходный сайт) и может быть перемещен, когда вами будут созданы другие сайты (как, будет описано позднее). Новый контроллер домена хранит все три раздела Active Directory – домен (информацию об объектах домена), конфигурацию (информацию о сайтах и службах) и схему (определение всех объектов и атрибутов классов). Если это первый контроллер домена в лесу, то он становится также сервером Глобального Каталога и хранит раздел Глобального Каталога (все объекты в лесу и некоторое подмножество атрибутов). Заметьте, что первый контроллер домена в корневом домене будет выполнять все роли operations master (хозяев операций): Schema Master (хозяина схемы), Domain Naming Master (хозяина именования доменов), Infrastructure Master (хозяина инфраструктуры), RID Master (хозяина относительных идентификаторов), PDC Emulator (хозяина эмулятора PDC). Точно также, первый контроллер домена в каждом новом домене будет выполнять следующие три роли: Infrastructure Master (хозяина инфраструктуры), RID Master (хозяина относительных идентификаторов), PDC Emulator (хозяина эмулятора PDC). Конечно, эти роли впоследствии могут быть перераспределены на другие контроллеры доменов и решение об этом обычно принимается на основе используемых контроллером ресурсов. Как правило, вы должны быть уверены, что хозяин инфраструктуры не является севером Глобального Каталога, так как это воздействует на достоверность ссылок пользователь – группа. Более подробно на роли хозяев операций мы остановимся позднее в нашей серии. Также вы должны знать, что после установки первого контроллера домена в домене, он (домен) продолжает находиться в Mixed Mode (Смешанном Режиме). Смешанный Режим служит для целей обратной совместимости с BDC (резервными контроллерами домена) NT 4.0. Однако даже если вы создаете новый домен «с нуля», он все равно будет создан в Смешанном Режиме. Для того, чтобы реализовать множество преимуществ Active Directory, включая возможность вложения (nest) групп, использование универсальных групп и способности сохранения атрибута истории SID (идентификатора безопасности), вам необходимо работать в Native Mode (Основном Режиме). Этот переход можно осуществлять для каждого из доменов индивидуально, а не только для всего леса в целом, как многие ошибочно полагают. Для перехода домена из Смешанного в Основной Режим используется оснастка Active Directory Users and Computers (Пользователи и Компьютеры Active Directory) или Active Directory Domains and Trusts (Домены и доверительные отношения в Active Directory), в которых вы можете изменить режим на вкладке Свойства домена.

Заметьте, что изменение режима, в котором работает домен, процесс однонаправленный и является необратимым. Выявление неисправностей Active Directory Несколько заметок по поводу выявления неисправностей, связанных с установкой Active Directory: 1. Для установки Active Directory должно быть достаточно дискового пространства, в соответствии с рекомендациями, данными выше. Если вы получаете сообщение об ошибке, в котором говорится, что у вас нет достаточного дискового пространства, то вам придется удалить некоторые файлы для того, чтобы освободить требуемое пространство или создать дополнительный том. Будьте также уверены, что имеется доступный раздел NTFS, если же его нет, вы можете использовать утилиту convert.exe для преобразования одного из разделов FAT в NTFS. 2. Когда вы создаете новый домен, вам необходима уверенность, что имена DNS и Netbios для домена являются уникальными. Если нет, то домен не будет создан. 3. У вас должен быть соответствующий уровень привилегий для установки контроллера домена. Для создания нового леса достаточно быть локальным администратором. По умолчанию, для добавления поддомена к существующему лесу (или любого нового домен) вы должны быть членом группы Enterprise Admins (администратор предприятия) Для создания нового контроллера домена в существующем домене вы должны быть членом группы Domain Admins (администратор домена). 4. Если вы не получили сообщений об ошибке в процессе добавления контроллера домена к существующему домену, то это означает, что по крайней мере один контроллер домена доступен и что его запись службы SRV зарегистрирована в DNS. 5. Для того чтобы иметь право на удаление последнего контроллера домена из домена вы должны быть членом группы Администратор домена для данного домена. Последний контроллер домена в корневом домене не может быть удален, если продолжают существовать поддомены. Вот и все материалы этой недели. На следующей мы продолжим изучение Active Directory и рассмотрим вопросы администрирования пользователей и групп. Спасибо всем, кто контактировал со мной и выразил поддержку этой серии, я рад, что вы находите ее полезной. Как всегда приглашаю вас присылать мне комментарии и вопросы, хотя прошу заметить, что технические вопросы лучше посылать на мою доску объявлений, для того, чтобы все могли ознакомиться с ними. До следующей недели и успехов в учебе!

Дэн |